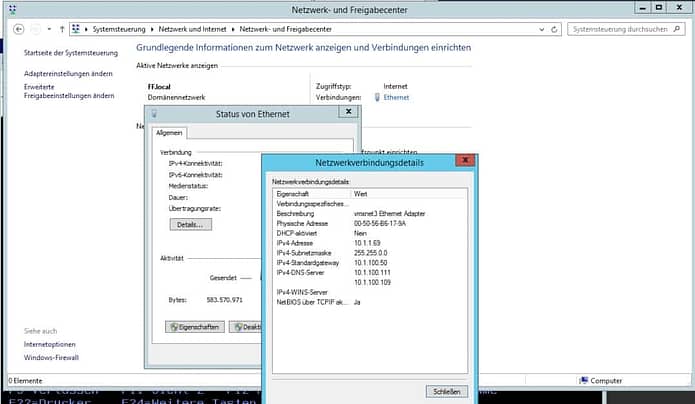

Wenn man von diesem Rechner eine IP-Adresse bezogen hat, ist das ausfindig machen Relativ einfach..

Status der Verbindung –> Netzwerkunterstützung –> Details

Dort steht dann der DHCP-Server.

Rogue DHCP Server Detection Tool

Das Programm von Microsoft ist das Rogue DHCP Server Detection Tool (RogueChecker.exe). Es wurde ursprünglich in einem TechNet-Blog vorgestellt und konnte von dort heruntergeladen werden. Das Posting ist mittlerweile verschwunden, das ZIP-Archiv existiert aber noch unter der alten Adresse (Download).

Dieses GUI-Tool begrüßt den Anwender gleich mit einer Fehlermeldung, wenn man es nicht mit administrativen Rechten ausführt. Diese lässt sich jedoch wegklicken, ohne dass anschließend weitere Probleme auftreten.

Der Vorteil von RogueChecker besteht darin, dass es selbständig die Liste der autorisierten DHCP-Server aus dem AD ausliest. Anschließend kann man über die Schaltfläche Detect Rogue Servers alle DHCP-Server des betreffenden Subnets anzeigen lassen.

Möchte man diese Abfrage in regelmäßigen Intervallen wiederholen, dann kann man diese auf der Registerkarte Configuration durch Eingabe einer Zahl von Minuten festlegen.

DHCP Find

Um ein simples Tool handelt es sich bei DHCP Find. Es besteht aus einem grafischen DHCP-Client, der bei jedem Klicken des Refresh-Buttons einen neuen Request sendet. Anschließend zeigt er die IP-Adresse des DHCP-Servers und einige Informationen zu der von ihm angebotenen Konfiguration, darunter die Gültigkeitsdauer der Lease.

Reagiert ein DHCP-Server stets schneller als die anderen, dann stehen die Chancen schlecht, dass man damit alsbald eine vollständige Übersicht über das Subnet erhält.

DHCP Explorer

Diese kostenlose Software funktioniert nach dem gleichen Muster wie DHCP Find, nur dass es komfortabler zu bedienen ist, etwa durch die Auswahl des Adapters anhand der Mac-Adresse in einem Pulldown-Menü. Außerdem zeigt es mehr Informationen über die erhaltene Konfiguration an, beispielsweise den Namen der Domäne und das Default Gateway.

DHCP Explorer ist das einzige der hier besprochenen Tools, das installiert werden muss. Es kann von der Website des Herstellers heruntergeladen werden.

Nimm dir also eine Wireshark Sniffer suche nach UDP 67 Frames und sieh dir die DHCP Offer Pakete an. Anhand der Mac Adresse im Paket weisst du welches Endgerät das ist.

Auf dem Switch mit „show mac“ siehst du dir dann die Mac Forwarding Database and und dort steht welchen Netzwerk Port am Switch zu welcher Mac Adresse gehört.

Hier suchst du dann deine DHCP Mac Adresse….Bingo schon hast du den Bösewicht !

Das ist in 10 Minuten erledigt und danach baust du dann sofort eine Accessliste für DHCP ein um den DHCP Wildwuchs sicher zu unterbinden !

Netscan mit SoftPerfect Network Scanner

Netscan starten, gesamtes Netzwerk scannen und als Port Range unter Program Options Port 67 scannen. dazu MAC Adresse auflösen lassen und eventuell noch weitere Freigaben auf den Kisten auslesen lassen.

Unter Options > Program Options > „Additional“ kann man nur TCP-Ports angeben. Allerdings gibt es für DHCP unter „Actions“ das „DHCP Server Discovery“, das funktioniert tadellos.

Option -> Program Options -> Additional

Resolve host names

Resolve MAC addresses

check for open Ports

Mit Haken setzen aktivieren und in der unteren Zeile die Ports eintragen die du Scannen willst.

Außerdem gibt es die geniale Möglichkeit unter Actions > DHCP Server Discovery bzw. UPnP Device Discovery